Информационная безопасность банков. Особенности защиты информации в банковских системах: основные принципы и методики

В 2004 году (а затем с внесенными поправками в 2006 году) банковскому сообществу был предложен стандарт Банка России «Обеспечение информационной безопасности организаций банковской системы РФ или СТО БР ИББС», кот призван предотвратить возникновение угроз в системе информационной безопасности банков и связанных с ними рисков. Сегодня система стандартов насчитывает уже пять документов, включая стандарт аудита, методику оценок соответствия требованиям Стандарта, а также соответствующие рекомендации по стандартизации (РС).

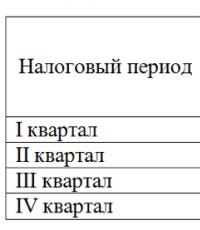

Таблица 1

|

Обеспечение информационной безопасности организаций банковской системы Российской Федерации Стандарты (СТО) и рекомендации по стандартизации (РС) |

|||

|

Классификатор СТО БР ИББС – 0.0 |

Термины и определения СТО БР ИББС – 0.1 |

||

|

Общие положения СТО БР ИББС – 1.0 |

Аудит информационной безопасности СТО БР ИББС – 1.1 |

Методика оценки соответствия СТО БР ИББС – 1.2 |

|

|

Документы по обеспечению информационной безопасности РС БР ИББС – 2.0 |

Руководство по самооценке РС БР ИББС – 2.1 |

||

|

Методика классификации активов РС БР ИББС – 2.2 |

Методика оценки рисков РС БР ИББС – 2.3 |

||

В основу комплекса стандартов положена идеология международного стандарта качества ISO (The International Organization for Standartization) серии 9000. Смысл этого стандарта заключается в следующем: если при производстве какого–либо продукта обеспечены и контролируются постоянные условия производства, то качество продукции будет всегда соответствовать исходным, заранее заданным требованиям. Идеология международной системы стандартов серии ISO 9000 была положена в основу идеологии стандартов COBIT, ISO/IES 17799, 15408, а затем и серии 27000, которые являются основополагающими стандартами информационной безопасности.

Следующее, что положено в основу идеологии стандартов безопасности Банка России – риски информационной безопасности, которые в соответствии с рекомендациями Базель II входят в операционные риски.

Для разработки стандарта были проведены исследования зарубежных аналогов, лучших практик национальных стандартов, международных стандартов ISO, выполнены научно–исследовательские работы, был создан специальный подкомитет по стандартизации (подкомитет № 3 «Защита информации в кредитно–финансовой сфере» Технического комитета № 362 «Защита информации» Федеральной службы по техническому регулированию и метрологии).

Подкомитет является постоянно действующим органом, обеспечивающим на государственном уровне разработку, согласование, подготовку к утверждению и экспертизу документов в области стандартизации по защите информации и обеспечения информационной безопасности в кредитно–финансовой сфере Российской Федерации. Сегодня он включает более двадцати крупнейших кредитных организаций плюс организации, занимающие значимое место на рынке средств и услуг в области информационной безопасности, и представители органов технического регулирования.

Кроме того, чтобы поддержать процедуру внедрения Стандарта в практической деятельности, было создано сообщество ABISS (Association for Banking Information Security Standards) – Сообщество пользователей стандартов Центрального Банка РФ по обеспечению информационной безопасности организаций банковской системы РФ. В сообщество вошли все заинтересованные кредитно-финансовые организации, в том числе и многие банки.

Принципы обеспечения информационной безопасности по Стандарту Банка России (не очень внятный ответ, все в куче, но лучшего нет)

Зачем нужен стандарт?

Банк работает с деньгами других экономических и финансовых субъектов. В случае возникновения у него серьезных трудностей, о которых непременно и очень быстро станет известно, другие кредитные учреждения будут вынуждены закрыть ему линии рефинансирования, клиентов же это побудит забрать либо не возобновлять свои вклады – а это неизбежно приведет к кризису ликвидности. Дестабилизация работы даже одного из ее компонентов может привести к системному обвалу, что уже создает угрозу государству.

Основные принципы обеспечения ИБ Cтандарта.

Общие принципы безопасного функционирования организации, отражают суть понятия «информационная безопасность организации банковской системы РФ», которое в стандарте определено как «состояние защищенности интересов (целей) организации банковской системы (БС) РФ в условиях угроз в информационной сфере».

В частности они ориентированы на то, чтобы не допустить таких ситуаций, когда в системе собственника устанавливается сверхмощная, дорогая и сертифицированная по высочайшему уровню система управления доступом, а на поверке через месяц оказывается, что в системе всем и все разрешено. При этом собственник остается уверенным, что он, вложив значительные средства, имеет надежную систему безопасности, а на практике все обстоит иначе. Таким образом, в систему должны устанавливаться только те защитные меры, правильность работы которых может быть проверена.

Модели угроз и нарушителей ИБ стандарта.

Деятельность организации БС РФ поддерживается входящей в ее состав информационной инфраструктурой, которая обеспечивает реализацию банковских технологий и может быть представлена в виде иерархии следующих основных уровней:

– физического (линии связи, аппаратные средства и пр.);

– сетевого (сетевые аппаратные средства: маршрутизаторы, коммутаторы, концентраторы и пр.);

– сетевых приложений и сервисов;

– операционных систем (ОС);

– систем управления базами данных (СУБД);

– банковских технологических процессов и приложений;

– бизнес–процессов организации.

При этом на каждом из перечисленных уровней угрозы и их источники (в том числе злоумышленники), методы и средства защиты и подходы к оценке эффективности являются различными. Организация должна определить конкретные объекты защиты на каждом из уровней информационной инфраструктуры.

Также положениями стандарта определено, возможна разработка моделей угроз и нарушителей ИБ для данной организации. Требования к модели угроз ИБ, включающие описание источников угрозы, уязвимостей, используемых угрозами, методов и объектов нападений, пригодных для реализации угрозы, типов возможной потери, масштабов потенциального ущерба, основываются на соответствующих требованиях стандартов международных стандартов.

Для источников угроз – людей может быть разработана модель злоумышленников (нарушителей), включающая описание опыта, знаний, доступных ресурсов, необходимых для реализации угрозы, и возможной мотивации их действий.

Политика ИБ стандарта.

В стандарт включены общие требования (правила) ИБ по следующим восьми областям, которые должны найти отражение в политике ИБ организации:

1. назначение и распределение ролей и обеспечение доверия к персоналу;

2. ИБ автоматизированных банковских систем на стадиях жизненного цикла;

3. обеспечение ИБ при управлении доступом и регистрация;

4. обеспечение ИБ средствами антивирусной защиты;

5. обеспечение ИБ при использовании ресурсов сети Интернет;

6. обеспечение ИБ при использовании средств криптографической защиты информации;

7. обеспечение ИБ банковских платежных технологических процессов;

8. обеспечение ИБ банковских информационных технологических процессов.

В то же время в политике ИБ организации могут быть рассмотрены и другие области обеспечения ИБ, которые отвечают ее бизнес–целям.

3. Классификация угроз информационной безопасности банка

Компьютерные преступления в банке – это реализация угроз безопасности информации.

Угрозы делят на общие (характерные для любой информационной системы) и специфические (связанные с функциями кредитной организации). Обобщенно можно привести следующую классификацию:

Природные угрозы:

Стихийные бедствия (Нарушение работы инф. системы. Физическое уничтожение людей, носителей)

Магнитные бури и Радиоактивное излучение (Воздействие на магнитные носители информации, электронные средства обработки и передачи данных. Отказы и сбои аппаратуры)

Технические:

Отключение электропитания (Потери информации)

Отказы и сбои аппаратуры (Искажение и потеря информации)

Электромагнитные излучения и наводки (Несанкционированный перенос информации за пределы информационной системы)

Утечки через каналы связи (за счет имеющейся возможности снятия ее специальными датчиками или посредством прямого подключения.)

Человеческий фактор

Непреднамеренные или преднамеренные действия управленческого и обслуживающего персонала, программистов, пользователей информационной системы, службы безопасности и др

Конкретно для банковской системы важными являются следующие специфические угрозы:

– несанкционированный доступ посторонних лиц, не принадлежащих к числу банковских служащих, и ознакомление с хранимой конфиденциальной информацией;

– ознакомление банковских служащих с информацией, к которой они не должны иметь доступа;

– несанкционированное копирование программ и данных;

– перехват и последующее раскрытие конфиденциальной информации, передаваемой по каналам связи;

– кража магнитных носителей, содержащих конфиденциальную информацию;

– кража распечатанных банковских документов;

– случайное или умышленное уничтожение информации;

– несанкционированная модификация банковскими служащими финансовых документов, отчетности и баз данных.

– фальсификация сообщений, передаваемых по каналам связи, в том числе и навязывание ранее переданного сообщения;

– отказ от факта получения информации;

– разрушение файловой структуры из–за некорректной работы программ или аппаратных средств;

– разрушение информации, вызванное вирусными воздействиями;

– разрушение архивной банковской информации, хранящейся на магнитных носителях;

– кража оборудования;

– ошибки в программном обеспечении;

– сбои оборудования, в том числе и за счет отключения электропитания и других факторов, препятствующих работе оборудования.

НА ВСЯКИЙ СЛУЧАЙ КАК СДЕЛАТЬ БЕЗОПАСНО В БАНКЕ

4.1. Организационное обеспечение банковской безопасности

Комплексная система обеспечения банковской безопасности – это совокупность взаимосвязанных мероприятий организационно–правового характера, осуществляемых в целях защиты банка от реальных или потенциальных действий физических и юридических лиц, которые могут привести к существенным потерям.

Основными задачами системы безопасности являются:

обеспечение безопасности функционирования банка

организация специального делопроизводства, исключающего несанкционированное получение конфиденциальных сведений;

выявление и локализация возможных каналов разглашения, утечки и несанкционированного доступа к конфиденциальной информации в процессе повседневной деятельности и в экстремальных ситуациях;

обеспечение режима безопасности при проведении всех видов деятельности, включая встречи, переговоры, совещания, связанные с деловым сотрудничеством на национальном и международном уровне;

обеспечение охраны зданий, помещений, оборудования и технических средств обеспечения производственной деятельности;

обеспечение безопасности персонала;

Система безопасности действует на основе следующих организационно–правовых документов:

Устава банка;

Положения о системе безопасности;

Руководства по защите конфиденциальной информации;

Инструкции о порядке работы с иностранными специалистами;

Руководства по инженерно–технической защите помещений и технических средств.

Банковская деятельность связана с обработкой больших объемов информации, основную часть которых составляют конфиденциальные данные клиентов.

К ним относится личные данные пользователей, копии их документов, номера счетов, данные о проведенных операциях, транзакциях и пр.

В процессе работы с этой информацией важно, чтобы она не попала в руки злоумышленников, не была изменена или утеряна.

Учитывая важность архивов, хранимых в информационной среде банка, существенно возросла их ценность и требования к защите банковской информации.

Сложность поддержки безопасности данных заключается в том, что банки должны обеспечить доступность к этим данным их пользователям и блокировать любые попытки получить информацию чужими людьми и злоумышленниками.

Чтобы успешно реализовать эту задачу потребуется комплекс мер, предназначенный для поддержки конфиденциальности данных, сохранности и безопасности обрабатываемой информации, а также безотказный доступ к данным во время проведения финансовых операций.

Чем важна информационная безопасность в банковских учреждениях

Чтобы понять какую роль играет информационная безопасность в банковской деятельности, следует разобраться в том, какая данные банка требуют защиты и почему.

Важность банковской информационной безопасности

К банковским данным относится совокупность информации, которая обеспечивает возможность представления финансового учреждения в информационной среде, а также данные, обеспечивающие возможность проведения финансовых операций между клиентом и банком, а также между несколькими клиентами, использующих банковское учреждение в качестве финансового посредника.

Существует два вида банковской информации – это те данные, которые используются в информационной среде с целью представления деятельности финансового учреждения для его клиентов, а также совокупность данных клиентов финучреждения как юридических, так и физических.

Несмотря на то, что одна информация является открытой, а вторая закрытой, обе они требуют надежной защиты.

- Безопасность открытых данных заключается в том, что эта информация всегда должна быть достоверной и подаваться клиентам в том ракурсе, который выбрал для себя банк. Если по каким-то причинам эти данные будут видоизменены или подменены, то банк может потерпеть не только существенные финансовые потери, а также и удар по своему имиджу и репутации.

- Опасность завладения закрытыми данными заключается в том, что если она попадет в руки злоумышленников, то они могут использовать ее с целью получения для себя неправомерной финансовой прибыли. Это может осуществляться путем проведения неправомерных финансовых операций или посредством вымогательства с угрозой распространить какую-либо скрытую информацию о клиентах банка.

Как видим, защита информации в банковских системах – это очень важный аспект деятельности финансового учреждения, который всегда должен быть ключевым среди большого перечня задач, с которыми сталкиваются банки.

Попытки доступа к тайной банковской информации

Среди способов несанкционированного доступа к данным банков на сегодня наиболее часто встречаются следующие.

- Физический доступ и последующая кража нужной информации. Вариантов реализовать этот способ очень много, начиная с кражи конфиденциальной информации одним из сотрудников банка, который имеет доступ к ней и заканчивая вероятностью вооруженного налета с целью получения важных архивов, баз данных и пр.

- Второй метод воровства заключается в том, что архивы можно неправомерно получить во время создания резервных копий. Всем известно, что любое учреждение делает резервирование и архивирование важных данных, чтобы не потерять их во время сбоя информационной системы или какой-нибудь более глобальной катастрофы. Большинство банковских учреждений архивируют свою информацию с помощью стримеров, записывая данные на ленту, которая хранится в отдельных помещениях. Во время процесса транспортирования лент и их хранения возможно копирование данных и распространение их вне информационной среды банка.

- К одним из наиболее распространенных и вероятных способов утечки информации относится несанкционированный доступ к данным через права администратора информационной системы или посредством специальных программ, которые позволяют обойти защиту и получить доступ к нужной информации. Иногда сотрудники могут делать это даже непреднамеренно, например, беря работу домой. Как бы и ничего опасного, но вероятность того, что данные попадут в руки недоброжелателю, в таком случае, существенно возрастает.

- Еще одним способом получить засекреченную информацию является распространение разного рода программ-шпионов, вирусов, плагинов, специализированного софта.

Методы защиты банковской информации

Учитывая перечисленные выше угрозы потери важных данных, должны выбираться методы и средства защиты банковской информации.

Защита от физического доступа

Большинство банков уделяют достаточно большое внимание уровню физической безопасности своей информации.

Начинается этот процесс с того, что места, где хранятся информационные архивы и устанавливаются банковские сервера, имеют более высокий уровень защищенности от проникновения и возможности пребывания там сторонних физических лиц.

Кроме этого, активная работа ведется и по подбору персонала, который будет иметь доступ к конфиденциальным данным банка и его клиентов. Реализация перечисленных факторов существенно снижает вероятность кражи архивов, но не исключает ее полностью.

Создание резервных копий

Резервирование информации и запись ее в архивы – это важный шаг чтобы сохранить нужные для себя данные.

Но чтобы исключить вероятность их попадания в руки злоумышленников, этот процесс должен происходить с применением систем шифрования.

Использование современной криптографической защиты сведет к нулю вероятность того, что даже украденная информация будет кем-то использована.

На сегодня есть много различных программных продуктов, которые обеспечивают шифрование данных в момент переноса их в архив.

Весь процесс полностью автоматизирован и не несет для банка существенных затрат в финансовом плане и в плане потребности дополнительных сотрудников.

Также важно, чтобы в процессе создания зашифрованного архива использовались хранилища, построенные на физических накопителях, а не на виртуальных.

Это гарантирует еще один уровень защищенности информации, ведь виртуальное хранилище легче взломать, нежели реальное.

Предотвращение инсайдерской информации

Предотвратить утечку инсайдерской информации порой бывает труднее всего. Защитить ее с помощью различных и программных средств – это только половина решения поставленной задачи. В этом случае ключевую роль играет человеческий фактор.

Именно через сотрудников очень часто происходит потеря важных данных, что впоследствии влияет на будущее и текущую деятельность банка.

Поэтому подбор кадров, эффективная работа внутренней службы безопасности, а также использование системы ограничения доступа позволит минимизировать риски потери инсайдерской информации.

Заключение

Выше были рассмотрены основные способы защиты банковской информации.

Чтобы гарантировать 100-процентую ее защиту важно использовать все существующие на сегодня способы в комплексе.

Учитывая, что киберпреступность в последнее время развивается очень сильно и защитить информацию становится все труднее, важно, чтобы этим процессом занимались профессионалы своего дела.

Они помогут подобрать правильные аппаратные и программные средства, а также создадут верную стратегию защиты данных в конкретной информационной среде банка.

Видео: Правила защиты банковской карты от мошенничества

Если обеспечить 100%-ную техническую защищенность бизнеса, он просто не сможет приносить прибыль. Если же не ставить никаких защитных ограничителей при проведении операций или реализации банковских продуктов, мошенники, скорее всего, камня на камне не оставят». В таком ключе проходила наша беседа с Василием Окулесским, к. т. н., начальником управления информационной безопасности Департамента по обеспечению безопасности Банка Москвы.

J.I.: Василий Андреевич, какова Ваша оценка текущей ситуации с мошенничеством в банковской сфере?

В.О.: Сейчас мы наблюдаем рост от 30 до 50% по разным видам мошенничества по сравнению с прошлым годом. Изменилась и его видовая структура: в первую очередь идет резкий возврат к мошенничеству с банкоматами.

За последний год совокупная банкоматная сеть российских банков выросла на 40%, этот чисто технический фактор стал подспудной причиной роста преступлений. Изменились и сами методы атаки на банкоматы. Появились так называемые «взрывники», причем их отличает высокая скорость «работы» - вся операция по хищению занимает меньше минуты. Вернулись программные средства атаки, находившиеся на пике популярности в 2009 году. Причем наблюдаются принципиально новые методы: банкоматы атакуют дистанционно, провоцируют перезагрузку, или атака идет непосредственно на исполнительные устройства - на тот же депозитор. Объем ущерба от таких действий существенно превышает потери от других видов мошенничества с банкоматами.

В российской банковской сфере наблюдается устойчивый тренд на развитие функциональности web-банкинга для физических и юридических лиц. Мошенникам новый функционал тоже нравится, прежде всего в плане потенциально открывающихся возможностей для хищения денег. Соответственно, банки просто не могут не вкладываться в повышение безопасности своих интернет-сервисов. Отмечу, что из всех российских банков «просто так» инвестирует в свою ИБ только Тинькофф Банк - для него это единственное средство обеспечить безопасность бизнеса.

Тенденция последних нескольких месяцев - атаки на информационные системы банков. Атакуют непосредственно средство управления корреспондентскими счетами - это позволяет мошенникам одномоментно выводить огромные деньги. Подобные операции требуют от злоумышленников высокой квалификации и серьезной подготовки.

J.I.: То есть объектом атак зачастую является уже не клиент, а сам банк?

В.О.: Да, это связано с несколькими факторами. Во-первых, банки тратят много усилий на защиту своих клиентов, и это действительно работает. Во-вторых, клиенты стали более продвинутыми в ИБ-вопросах. Сейчас формулировка «купил антивирус, поставил на компьютер, но он почему-то не работает» встречается гораздо реже. Клиенты уже знают, что и как нужно ставить, обновлять, каковы юридические последствия от применения лицензионного и нелицензионного ПО и т.д. Люди более подготовлены, их стало труднее атаковать, все это вынуждает мошенников «переходить» на банки.

Отмечу, что сама структура и средства подобных атак принципиально другие. Поэтому необходимо пересмотреть парадигму формирования банковских информационных систем. Безопасники должны подключаться к работе еще на первых этапах жизненного цикла системы, а не на стадии ее сдачи в промышленную эксплуатацию. То есть нужно учитывать все ИБ-вопросы еще при разработке.

Более того, должно измениться само понимание информационной безопасности. Защита информации - это не дискретный процесс «поставили решение, все работает, расслабились», а непрерывная деятельность, своеобразный способ мышления людей, которые разрабатывают системы, работают с конфиденциальными документами и др.

J.I.: Каким именно должно быть это мышление?

В.О.: Приведу простейший пример, касающийся 3 основных составляющих ИБ - конфиденциальности, целостности и доступности данных. В отношении этой триады наблюдается интересный логический парадокс: если понятие, на первый взгляд, кажется простым и ясным, его реализация на практике практически невозможна. Что такое целостность? Простой вопрос. Но вот вы подписываете документ электронной подписью, основное требование при этом - вы должны быть уверены в том, что именно подписываете. То есть должна быть обеспечена целостность изначального объекта подписи и того, что вы видите на экране. Насколько вообще электронный документ в базе данных соответствует бумажному оригиналу? Насколько легитимна воспроизведенная на бумаге подписанная электронная версия? Кто имеет представление о том, что такое Windows, понимает, что озвученное выше требование в принципе не реализуемо. Или нужно отказываться от столь популярной операционной системы и технологии работы в многозадачных режимах, причем изобрести такой способ визуализации электронных документов, который бы обеспечивал целостность на всех стадиях их преобразования.

Вопрос не так уж и прост, он упирается в технические средства, технологию работы. Если мы не будем решать его на уровне изначальной постановки задачи, то попросту не сможем понять, что именно должны защищать, что для нас является объектом обеспечения ИБ. Не факт, что документ, который мы реально защищаем, соответствует тому, что был на входе и действительно подлежал защите.

J.I.: Какой тип мошенничества наиболее опасен в настоящий момент?

В.О.: Пальма первенства сейчас, как и последние несколько лет, - у внутренних мошенничеств. Их невозможно блокировать системами противодействия. Если сотрудники сговорятся между собой, вам, грубо говоря, ничего не поможет. Выявить внутренних злоумышленников очень трудно, а последствия таких сговоров существенно масштабнее, чем ущерб от какого-либо другого вида мошенничества.

Отдать % мошенникам?

J.I.: В чем заключаются основные подходы к обеспечению ИБ в Вашем банке?

В.О.: Мы планомерно усиливаем безопасность наших сервисов. Но фокус внимания в части обеспечения ИБ сместился. Если раньше мы защищали клиента от периодически возникающих угроз - фишинга, возможности подмены его реквизитов, обеспечивали защиту средств аутентификации, то сейчас мы априори считаем, что клиент всегда поражен. 80% клиентов изначально пользуются банковскими сервисами под контролем мошенников. Поэтому парадигма защиты должна быть изменена. Мы предполагаем, что периметр уже достаточно защищен, поэтому переключаем внимание на транзакции. Собственно, одно из наиболее эффективных современных направлений - это анализ транзакций.

J.I.: Возможно, через определенное время банки будут вынуждены признать, что их инфраструктура также является априори уязвимой и управляемой мошенниками на 80%. И значит, единственным выходом будет контроль уже внутрибанковских транзакций с помощью систем, аналогичных решениям для контроля клиентских транзакций.

В.О.: В этом есть доля истины. Я не открою Америку, если скажу, что обеспечение информационной безопасности развивается по спирали, и каждый виток происходит на принципиально другом уровне. 10 лет назад мы говорили практически о том же - нужно защищать внешний периметр банка. За эти годы мы прошли несколько витков защиты клиента и снова вернулись к начальной точке - банку. Только теперь речь идет об изменении самой идеологии построения информационной инфраструктуры для изначального учета ИБ-вопросов.

J.I.: Как известно, бизнес зачастую негативно относится к развитию и ужесточению ИБ. Как Вам удается приводить банк в соответствие современным практикам обеспечения информационной безопасности?

В.О.: Самый эффективный стимул для повышения уровня ИБ в компании - обязательное участие бизнеса в процессе возмещения финансового ущерба от мошенничества. Например, у нас идет разработка нового банковского продукта. Мы посмотрели свою ИБ-триаду, выдали замечания, закрыли видимые нам дыры. Именно видимые нам, поскольку в каждой разработке есть несколько связанных пластов. Уязвимости в пластах мы устраняем, а вот особенности связей между ними гораздо лучше знает команда разработчиков. В документах по продукту, с которыми мы работаем, они не прописываются. В то же время эти связи зачастую и являются объектами атаки. Если разработчики совершенно не заинтересованы в том, чтобы выстроить их правильно с точки зрения ИБ, по выходу продукта мы рискуем ощутить на себе повышенное внимание мошенников. Если же финансовые потери будут коррелировать с конкретными премиями разработчиков и тех бизнес-подразделений, которые инициировали появление продукта, они сами будут стремиться по максимуму «вычистить» его.

Если правильно выстроить систему баланса финансовой ответственности между подразделениями, бизнес-процессы, имеющие высокую фродулентность, автоматически становятся более безопасными

Механизм обеспечения ИБ, действующий уже на этапе предложения продукта на рынке, - всем известные stop loss. Как только по нему фиксируются несколько мошеннических операций или сумма ущерба от действий злоумышленников превышает допустимое значение, банк останавливает предложение. Мы анализируем продукт, устраняем узкие места и только потом снова запускаем его в работу. Естественно, для любого бизнеса первостепенна прибыль от оказываемых услуг, поэтому он, скорее, заинтересован в увеличении допустимого числа мошеннических операций или суммы ущерба. По факту это предмет торга между ИБ- и бизнес-подразделениями, наша общая задача - находить компромисс. Мы постепенно выстроили у себя этот подход. «Мы уже знаем - будут stop loss и лимиты, так что давайте совместно работать» - такова позиция бизнеса при внедрении нового продукта. Наш мобильный банкинг - пример того, как ответственно бизнес подходит к вопросам ИБ: изначально он озвучил более жесткие условия аутентификации клиентов на мобильных устройствах, чем предлагали мы.

J.I.:Допустим, нужно максимально быстро вывести на рынок новую услугу, чтобы опередить конкурентов и не потерять потенциальную прибыль. Можете ли вы в этом случае несколько снизить критичность вопроса обеспечения ИБ?

В.О.: «Закрыть глаза» мы в любом случае не можем, просто работаем в таком же напряженном темпе, что и разработчики. Явную шелуху отбиваем сразу, уязвимости, которые мы не успеваем проработать глубоко и детально до выхода продукта, устраняются на этапе stop loss.

Вообще если бизнес выпускает на рынок сырую с точки зрения ИБ услугу, он должен быть готов к тому, чтобы отдать мошенникам определенный процент с каждого заработанного на ней миллиона. Официальный ущерб здесь может составлять и 5, и 50%. Ответственность за риски мошенничества в данном случае целиком будет лежать на бизнес-подразделении, и это должно быть отражено в соответствующем бизнес-соглашении.

Как я уже говорил выше, распределение ответственности действует отрезвляюще. Допустим, вы устанавливаете банкомат в потенциально опасном месте, невзирая на рекомендации ИБ-шников по поводу сигнализации, видеонаблюдения и т.д. Стоимость современного банкомата - около 30 тыс. долларов. Если мошенник ломает его, ремонт может быть отнесен на общебанковский счет, на счет процессинга или же вашего розничного подразделения. В аналогичной ситуации в будущем к ИБ-специалистам прислушаются. Мы говорим с бизнесом на его языке - о потере прибыли, рисках, финансовой ответственности и т.д.

Доверяй, но проверяй

J.I.: Не так давно Банк Москвы внедрил систему защиты от мошенничества в каналах ДБО для юридических лиц. Расскажите, какие цели стояли перед проектом? Достигнуты ли они?

В.О.: Наш проект в некотором роде уникален - мы ставили своей целью не повышение уровня безопасности, а снижение стоимости самой процедуры выявления мошенничества. До этого 400 операционисток банка звонками подтверждали каждый новый платеж - их было около 10 тысяч в день. В результате мы уменьшили число контрольных звонков во фронтальных подразделениях при проведении платежей - по отдельным направлениям более чем в 10 раз. Нагрузка на операционисток снизилась, они переключились на продажу банковских продуктов - деятельность, напрямую приносящую прибыль.

Наш бизнес пришел к пониманию, что, с одной стороны, безопасность стоит денег, а с другой - без нее денег будет гораздо меньше.

Правильная формулировка цели проекта с нашей стороны - «давайте сделаем безопасность дешевле» - привела к тому, что бизнес-подразделение согласилось внедрить антифрод-систему и задействовало для этого свой бюджет.

J.I.: Внедренный аналитический инструмент, по сути, сам принимает решения. Где проходит грань между достаточностью и избыточностью автоматизации? Какие решения нельзя доверить программному мозгу?

В.О.: Граница все время находится в движении, она располагается между автоматическим проведением и автоматической блокировкой платежа. Если уровень мошенничества, по которому выставлен уровень риска в системе, снизился/повысился, мы корректируем в ней критерии принятия решений. При этом нельзя полностью автоматизировать оценку операций и отдавать весь процесс на откуп аналитическому инструменту. То есть доверие к антифрод-системе есть, но его уровень должен контролироваться. Иногда решение по платежу может принять только человек, у нас это неоднократно подтверждалось. Как сказано в одной пословице, машина - «дура»: она не может предусмотреть все нюансы. Например, технический сбой привел к увеличению времени отклика между системами, в итоге решение не определилось с ответом. У нас в штате есть обученные специалисты, которые порой могут сработать быстрее, чем антифрод-решение. Поэтому в нашем случае мы говорим об автоматизированной системе, а не об автоматической. Так что мы доверяем, но проверяем.

«Штучный товар»

J.I.: Внедрение и эксплуатация сложной системы контроля рисков - это большой труд банковской команды. Какими компетенциями должны обладать сотрудники, призванные обеспечивать эксплуатацию подобных решений? Существует ли дефицит таких кадров?

В.О.: Отвечу вопросом на вопрос: сколько оттенков красного может увидеть среднестатистический человек? Сложно сказать. А в нашей работе это как раз самое важное - уметь различать максимальное количество «оттенков» рисковых операций в системе. Специалист должен уметь выявлять признаки возможного мошенничества, в том числе с помощью профессиональной интуиции. Это приходит исключительно с опытом. В нашей области работают люди с разным изначальным багажом знаний. У одних - ИТ-шников - хороший бэкграунд по системному анализу больших объемов данных, но они никогда не работали с мошенническими операциями. Другие - «опера» - собаку съели на оценке операций, они мыслят в терминах IP-адресов, логов, но при этом не представляют себе принципы организации баз данных, не знают, как проводить системный анализ. Обмен опытом, совместная командная работа таких экспертов дают синергетический эффект. Крайне важно иметь грамотного руководителя подразделения по борьбе с фродом, который выстроит весь процесс, правильно расставит акценты. Резюмируя все вышесказанное: подготовленные, обученные специалисты в нашей области - «штучный товар».

J.I.: Вы уже частично затронули вопрос взаимодействия ИБ-службы с бизнес-подразделениями. Какой Вы себе представляете оптимальную структуру функции противодействия мошенничеству?

В.О.: Самое главное - взаимодействие ИБ и бизнеса должно быть описано в формате бизнес-процесса. Причем все его участники должны четко понимать, что нужно делать в случае инцидента, - детально представлять себе порядок реагирования. Для этого в Банке Москвы существует положение о порядке взаимодействия. При описании бизнес-процесса нужно разделить зоны и меру (не исключено, что и материальную) ответственности каждой группы участников. Вспоминается «Про Федота-стрельца, удалого молодца» Леонида Филатова: «Сознаю свою вину. Меру. Степень. Глубину».

В нашем Департаменте по обеспечению безопасности есть внутренние документы, описывающие, что, куда, в какой форме и как быстро ИБ-специалисты должны передавать при инциденте. Счет зачастую идет на минуты, поэтому сидеть и размышлять о том, что нужно сделать и кто виноват, недопустимо. У сотрудника должен срабатывать четкий алгоритм действий «раз-два-три». При этом у него под рукой все шаблоны документов, которые нужно отправить, актуальные списки электронных адресов. То есть нужно наладить процесс и тренировать людей.

J.I.: Как можно оценить экономическую эффективность работы подразделений, чьи функции связаны с борьбой с мошенничеством?

В.О.: Никак. Нашу экономическую эффективность невозможно измерить. Например, в этом месяце мы выявили больше случаев мошенничества, чем в прошлом. О чем это говорит? Мы стали лучше работать? Или мошенники взяли ударные темпы «производства»? ИБ-подразделение может оценивать свою деятельность только с точки зрения процентного соотношения отработанных и выявленных инцидентов. Грубо говоря, если у нас отработаны все выявленные факты мошенничества, мы эффективны. Но в любом случае остается слепое пятно - невозможно узнать, всё мы вычислили или нет.

Как ни парадоксально, бизнес может оценить эффективность нашей работы исключительно по потерям. Ущерб от мошенничества есть? Есть - прогнозируемый, попадающий в рамки планируемых потерь. Значит, баланс, о котором мы говорили выше, соблюден, безопасность работает хорошо. Если уровень ущерба выше допустимого, значит, где-то «дыра». Причем не факт, что это недоработка в ландшафте информационной безопасности. Возможно, один из бизнес-процессов требует детального пересмотра для повышения уровня ИБ. И над этим мы будем работать совместно с командой экспертов из других подразделений банка.

J.I.: Большое спасибо, что нашли время для беседы!

19 июня, 2013Нужно ли их знать «безопаснику»?

Для банка, применительно к информационным активам, защиту информации можно разделить по способам осуществления защиты: правовая, организационная и техническая.

Созданием законодательной (правовой) основы в области информационной безопасности занимается каждое государство, стремясь защитить свои информационные ресурсы и технологии. И Россия здесь не исключение. Нормативная правовая база по вопросам информационной безопасности включает в себя:

- Конституцию Российской Федерации (далее - РФ);

- Кодексы РФ;

- Международные договоры и соглашения;

- Федеральные законы РФ;

- Указы Президента РФ;

- Постановления Правительства РФ;

- Стандарты и технические регламенты;

- Руководящие документы и другие нормативно-методические документы уполномоченных государственных структур.

Подробный список актуальных на сегодняшний день законодательных актов по информационной безопасности (без учета защиты государственной тайны) для банков будет выглядеть так:

1. Конституция РФ

- № 63-ФЗ Уголовный кодекс РФ от 13.06.1996 г. (в части ответственности за незаконный доступ к информации, ее порчу, нарушение авторских и смежных прав, нарушение тайны переписки и телефонных переговоров, незаконное получение и разглашение сведений, составляющих коммерческую, налоговую или банковскую тайну, нарушение неприкосновенности частной жизни).

- № 174-ФЗ Уголовно-процессуальный кодекс РФ от 18.12.2001 г. (в части безопасности информации и защиты данных конфиденциального характера).

- № 197-ФЗ Трудовой кодекс РФ от 30.12.2001 г. (в части защиты персональных данных работников).

- № 195-ФЗ Кодекс об административных правонарушениях РФ от 30.12.2001 г. (в части защиты информации и интеллектуальной собственности).

3. Международные договоры и соглашения:

- Базель II и Базель III (в части информационной безопасности).

4. Федеральные законы РФ:

- № 98-ФЗ «О коммерческой тайне» от 29.07.2004 г.

- № 149-ФЗ «Об информации, информационных технологиях и защите информации» от 27.07.2006 г.

- № 152-ФЗ «О персональных данных» от 27.07.2006 г.

- № 395-1 «О банках и банковской деятельности» от 02.12.1990 г.

- № 63-ФЗ «Об электронной подписи» от 06.04.2011 г.

- № 99-ФЗ «О лицензировании отдельных видов деятельности» от 04.05.2011 г.

- № 184-ФЗ «О техническом регулировании» от 27.12.2002 г.

- № 161-ФЗ «О национальной платежной системе» от 27.06.2011 г.

5. Стратегия и Доктрина:

- № Пр-212 «Стратегия развития информационного общества в Российской Федерации» от 07.02.2008 г.

- № Пр-1895 «Доктрина информационной безопасности» от 09.09.2000 г.

6. Указы Президента РФ:

- № 334 «О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации» от 03.04.1995 г.

- № 21 «О мерах по упорядочению разработки, производства, реализации, приобретения в целях продажи, ввоза в Российскую Федерацию и вывоза за ее пределы, а также использования специальных технических средств, предназначенных для негласного получения информации» от 09.01.1996 г.

- № 188 «Об утверждении перечня сведений конфиденциального характера» от 06.03.1997 г.

7. Постановления Правительства РФ:

- № 687 «Об утверждении положения об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации» от 15.09.2008 г.

- № 584 «Об утверждении Положения о защите информации в платежной системе» от 13.06.2012 г.

- № 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» от 01.11.2012 г.

- № 171 «О лицензировании деятельности по разработке и производству средств защиты конфиденциальной информации» от 03.03.2012 г.

- № 79 «О лицензировании деятельности по технической защите конфиденциальной информации» от 03.02.2012 г.

- № 313 «Об утверждении положения о лицензировании деятельности по разработке, производству, распространению шифровальных (криптографических) средств, информационных систем, защищенных с использованием шифровальных (криптографических) средств, выполнению работ, по оказанию услуг в области шифрования информации, техническому обслуживанию шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств (за исключением случая, если техническое обслуживание шифровальных(криптографических) средств, информационных систем и телекоммуникационных систем, защищенных использованием шифровальных (криптографических) средств, осуществляется для обеспечения собственных нужд юридического лица или индивидуального предпринимателя)» от 16.04.2012 г.

- № 214 «Об утверждении Положения о ввозе в Российскую Федерацию и вывозе из Российской Федерации специальных технических средств, предназначенных для негласного получения информации, ввоз и вывоз которых подлежат лицензированию» от 10.03.2000 г.

- № 512 «Об утверждении требований к материальным носителям биометрических персональных данных и технологиям хранения таких данных вне информационных систем персональных данных» от 06.07.2008 г.

8. Международные, британские стандарты и стандарты платежных систем:

- PCI DSS 2.0. Стандарт безопасности данных индустрии платежных карт. Требования и процедуры аудита безопасности. Версия 2.0.

- PA DSS 2.0. Requirements and security assessment procedures.

- ISO/IEC 27001:2005 - «Информационные технологии — Методы обеспечения безопасности - Системы управления информационной безопасностью - Требования».

- ISO/IEC 27005:2011 - «Информационные технологии — Методы обеспечения безопасности - Система управления рисками информационной безопасности».

- ISO/IEC 17799:2005 - «Информационные технологии - Технологии безопасности - Практические правила менеджмента информационной безопасности».

- BS 7799-1:2005 - Британский стандарт BS 7799 первая часть. Практические правила управления информационной безопасностью.

- BS 7799-2:2005 - Британский стандарт BS 7799 вторая часть стандарта. Спецификация системы управления информационной безопасностью.

- BS 7799-3:2006 - Британский стандарт BS 7799 третья часть стандарта. Руководство по менеджменту рисков ИБ.

- BS 25999-1:2006 «Управление непрерывностью бизнеса».

- CobiT 5.0 (Control Objectives for Information and Related Technology).

9. Стандарты и технические регламенты

- ГОСТ Р 28147-89 «Системы обработки информации. Защита криптографическая. Алгоритм криптографического преобразования».

- ГОСТ Р 34.11-2012 «Информационная технология. Криптографическая защита информации. Функция хэширования».

- ГОСТ Р 34.10-2012 «Информационная технология. Криптографическая защита информации. Процесс формирования и проверки электронной подписи».

- ГОСТ 19.781-90. Обеспечение систем обработки информации программное. Термины и определения.

- ГОСТ 34.003-90. Информационная технология. Комплекс стандартов на автоматизированные системы. Автоматизированные системы. Термины и определения.

- ГОСТ 34.201-89. Информационная технология. Комплекс стандартов на автоматизированные системы. Виды, комплектность и обозначение документов при создании автоматизированных систем.

- ГОСТ 34.601-90. Информационная технология. Комплекс стандартов на автоматизированные системы. Автоматизированные системы. Стадии создания.

- ГОСТ 34.602-89. Информационная технология. Комплекс стандартов на автоматизированные системы. Техническое задание на создание автоматизированной системы.

- ГОСТ 34.603-92. Информационная технология. Виды испытаний автоматизированных систем.

- ГОСТ 21552-84. Средства вычислительной техники. Общие технические требования, приемка, методы испытаний, маркировка, упаковка, транспортировка и хранение.

- ГОСТ 22505-97. Совместимость технических средств электромагнитная. Радиопомехи индустриальные от радиовещательных приемников, телевизоров и другой бытовой радиоэлектронной аппаратуры. Нормы и методы испытаний.

- ГОСТ 27201-87. Машины вычислительные электронные персональные. Типы, основные параметры, общие технические требования.

- ГОСТ 28195-89. Оценка качества программных средств. Общие положения.

- ГОСТ 28388-89. Системы обработки информации. Документы на магнитных носителях данных. Порядок выполнения и обращения.

- ГОСТ 28806-90. Качество программных средств. Термины и определения.

- ГОСТ 29216-91. Совместимость технических средств электромагнитная. Радиопомехи индустриальные от оборудования информационной техники. Нормы и методы испытаний.

- ГОСТ 30373-95/ГОСТ Р 50414-92 Совместимость технических средств электромагнитная. Оборудование для испытаний. Камеры экранированные. Классы, основные параметры, технические требования и методы испытаний.

- ГОСТ ИСО/МЭК 15408-1-2008. Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 1. Введение и общая модель.

- ГОСТ ИСО/МЭК 15408-2-2008. Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 2. Функциональные требования безопасности.

- ГОСТ ИСО/МЭК 15408-3-2008. Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Требования доверия к безопасности.

- ГОСТ Р 50739-95. Средства вычислительной техники. Защита от несанкционированного доступа к информации. Общие технические требования.

- ГОСТ Р 50922-2006. Защита информации. Основные термины и определения.

- ГОСТ Р 50923-96. Дисплеи. Рабочее место оператора. Общие эргономические требования и требования к производственной среде. Методы измерения.

- ГОСТ Р 50948-2001. Средства отображения информации индивидуального пользования. Общие эргономические требования и требования безопасности.

- ГОСТ Р 51188-98. Защита информации. Испытания программных средств на наличие компьютерных вирусов. Типовое руководство.

- ГОСТ Р 51275-2006. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения.

- ГОСТ Р 51319-99. Совместимость технических средств электромагнитная. Приборы для измерения индустриальных радиопомех. Технические требования и методы испытаний.

- ГОСТ Р 51320-99. Совместимость технических средств электромагнитная. Радиопомехи индустриальные. Методы испытаний технических средств - источников индустриальных радиопомех.

- ГОСТ Р 51583-2000. Защита информации. Порядок создания автоматизированных систем в защищённом исполнении. Общие положения.

- ГОСТ Р 51624-2000. Защита информации. Автоматизированные системы в защищённом исполнении. Общие требования.

- ГОСТ Р ИСО/МЭК 12207-2010. Информационная технология. Системная и программная инженерия. Процессы жизненного цикла программных средств.

- ГОСТ Р ИСО/МЭК 9126-93. Информационная технология. Оценка программной продукции. Характеристики качества и руководства по их применению.

- ГОСТ Р ИСО/МЭК ТО 9294-93. Информационная технология. Руководство по управлению документированием программного обеспечения.

- МИ 1317-2004. Рекомендация. Государственная система обеспечения единства измерений. Результаты и характеристики погрешности измерений. Формы представления. Способы использования при испытаниях образцов продукции и контроле их параметров.

- МИ 2377-98. Рекомендация. Государственная система обеспечения единства измерений. Разработка и аттестация методик выполнения измерений.

- Р 50-34.119-90. Рекомендации. Информационная технология. Комплекс стандартов и руководящих документов на автоматизированные системы. Архитектура локальных вычислительных сетей в системах промышленной автоматизации. Общие положения.

- РД 50-682-89. Методические указания. Информационная технология. Комплекс стандартов и руководящих документов на автоматизированные системы. Основные положения.

- РД 50-34.698-90. Методические указания. Информационная технология. Комплекс стандартов и руководящих документов на автоматизированные системы. Требования к содержанию документов.

- РД 50-680-88. Методические указания. Автоматизированные системы. Основные положения.

- СанПиН 2.2.2.542-96. Гигиенические требования к видеодисплейным терминалам, персональным электронно-вычислительным машинам и организация работы.

- СНиП 23-03-2003. Защита от шума.

- ГОСТ 29099-91. Сети вычислительные локальные. Термины и определения.

- ГОСТ Р 50.1.053-2005. Информационные технологии. Основные термины и определения в области технической зашиты информации.

- ГОСТ Р 51241-2008. Средства и системы контроля и управления доступом. Классификация. Общие технические требования. Методы испытаний.

- ГОСТ Р 52069-2003. Защита информации. Система стандартов. Основные положения.

- ГОСТ Р 52447-2005. Защита информации. Техника защиты информации. Номенклатура показа-телей качества.

- ГОСТ Р 52448-2005. Защита информации. Обеспечение безопасности сетей электросвязи. Общие положения.

- ГОСТ Р 52633-2006. Защита информации. Техника защиты информации. Требования к средствам высоконадежной биометрической аутентификации.

- ГОСТ Р ИСО 7498-1-99. Информационная технология. Взаимосвязь открытых систем. Базовая эталонная модель. Часть 1. Базовая модель.

- ГОСТ Р ИСО 7498-2-99. Информационная технология. Взаимосвязь открытых систем. Базовая эталонная модель. Часть 2. Архитектура защиты информации.

- ГОСТ Р ИСО/МЭК 13335-1-2006. Информационная технология. Методы и средства обеспече-ния безопасности. Часть 1. Концепция и модели менеджмента безопасности информационных и телекоммуникационных технологий.

- ГОСТ Р ИСО/МЭК ТО 13335.3-2007. Информационная технология. Методы и средства обеспечения безопасности. Часть 3. Методы менеджмента безопасности информационных технологий.

- ГОСТ Р ИСО/МЭК 27004-2011. Информационная технология. Методы и средства обеспечения безопасности. Менеджмент информационной безопасности. Измерения.

- ГОСТ Р ИСО/МЭК 18028-2008. Информационная технология. Методы и средства обеспечения безопасности. Сетевая безопасность информационных технологий. Менеджмент сетевой безопасности.

- ГОСТ Р ИСО/МЭК ТО 18044-2007. Информационная технология. Методы и средства обеспечения безопасности. Менеджмент инцидентов информационной безопасности.

- ГОСТ Р ИСО/МЭК 19791-2008. Информационная технология. Методы и средства обеспечения безопасности. Оценка безопасности автоматизированных систем.

- ГОСТ Р ИСО/МЭК 27033-1-2011. Информационная технология. Методы и средства обеспечения безопасности. Сетевая безопасность. Часть 1. Обзор и концепции.

- Рекомендации по аккредитации. «Инспекционный контроль за деятельностью в системе сертификации ГОСТ Р аккредитованных органов по сертификации» Р 50.4.002-2000.

- Рекомендации по аккредитации. «За деятельностью в системе сертификации ГОСТ Р аккредитованных испытательных лабораторий» Р 50.4.003-2000.

- Гигиенические требования к персональным электронно-вычислительным машинам и организации работы. Санитарно-эпидемиологические правила и нормативы. СанПиН 2.2.2./2.4.1340-03.

- Строительные нормы и правила Российской федерации. Защита от шума. СНиП 23-03-2003.

- Государственная система обеспечения единства измерений. Результаты и характеристики качества измерений. ПМГ 96-2009.

10. Документы Банка России:

- № 382-П Положение «О требованиях к обеспечению защиты информации при осуществлении переводов денежных средств и о порядке осуществления Банком России контроля за соблюдением требований к обеспечению защиты информации при осуществлении денежных переводов» от 09.06.2012 г.

- № 383-П Положение «О правилах перевода денежных средств» от 19.06.2012 г.

- № 379-П Положение «О бесперебойности функционирования платежных систем и анализе рисков в платежных системах» от 31.05.2012 г.

- Письмо о вводе комплекса документов (Письмо шестерых) от 28.06.2010 г.

- СТО БР ИББС-1.0-2010 «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Общие положения».

- СТО БР ИББС-1.1-2007 «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Аудит информационной безопасности».

- СТО БР ИББС-1.2-2010 «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Методика оценки соответствия информационной безопасности организаций банковской системы Российской Федерации требованиям СТО БР ИББС-1.0-20хх».

- РС БР ИББС-2.0-2007 «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Методические рекомендации по документации в области обеспечения информационной безопасности в соответствии с требованиями СТО БР ИББС--1.0».

- РС БР ИББС-2.1-2007 «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Руководство по самооценке соответствия информационной безопасности организаций банковской системы Российской Федерации требованиям СТО БР ИББС-1.0».

- РС БР ИББС-2.2-2009 «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Методика оценки рисков нарушения информационной безопасности».

- РС БР ИББС-2.3-2010 «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Требования по обеспечению безопасности персональных данных в информационных системах персональных данных организаций банковской системы российской федерации».

- РС БР ИББС-2.4-2010 «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Отраслевая частная модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных организаций банковской системы Российской Федерации».

11. Документы АРБ:

- Методические рекомендации по выполнению законодательных требований при обработке персональных данных в организациях банковской системы РФ от 2010 г.

- Стандарт «Система управления непрерывностью деятельности кредитных организаций банковской системы Российской Федерации». Версия 7.4 от 02.04.2012 г.

12. Документы Минкомсвязи РФ:

- № 320 Приказ Минкомсвязи России «Об аккредитации удостоверяющих центров» от 23.11.2011 г.

13. Документы ФСТЭК России:

- № 21 Приказ «Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» от 18.02.2013 г.

- Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных. Утверждена ФСТЭК России 15.02.2008 г.

- Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных. Утверждена ФСТЭК России 14.02.2008 г.

- № 55/86/20 Приказ Федеральной службы по техническому и экспортному контролю, Федеральной службы безопасности Российской Федерации, Министерства информационных технологий и связи Российской Федерации «Об утверждении порядка проведения классификации информационных систем персональных данных» от 13.02.2008 г.

- № 28 дсп Приказ «Требования к средствам антивирусной защиты» от 20.03.12 г.

- № 27 дсп Приказ «Сборник методических документов по технической защите информации ограниченного доступа, не содержащей сведений, составляющих государственную тайну, в волоконно-оптических системах передачи» от 12.03.12 г.

- № 638 дсп Приказ «Требования к системам обнаружения вторжений» от 06.12.11.

- «Методические рекомендации по технической защите информации, составляющей коммерческую тайну», утверждено Заместителем директора ФСТЭК России от 25.12.06 г. дсп.

- № 282 дсп Нормативно-методический документ «Специальные требования и рекомендации по технической защите конфиденциальной информации» (СТР-К), утвержден приказом Гостехкомиссии России от 30.08.02.

- «Сборник временных методик оценки защищенности конфиденциальной информации от утечки по техническим каналам», Гостехкомиссия России, 2002 г. дсп.

- № 355 дсп Руководящий документ «Защита информации. Комплектующие помехоподавляющие изделия электронной техники, радиоэкранирующие и помехоподавляющие материалы. Общие технические требования», утвержден приказом Гостехкомиссии России от 31.08.2001 г.

- Руководящий документ «Автоматизированные системы Защита от нессанкионированного доступа к информации. Классификация автоматизированных систем и требования по защите информации», утвержден решением Гостехкомиссии России от 20.03.1992 г.

14. Документы ФСБ России:

- №152 Приказ ФАПСИ «Об утверждении Инструкции об организации и обеспечении безопасности хранения, обработки и передачи по каналам связи с использованием средств криптографической защиты информации с ограниченным доступом, не содержащей сведений, составляющих государственную тайну» от 13.06.2001 г.

- № 66 Приказ Федеральной службы безопасности Российской Федерации «Об утверждении Положения о разработке, производстве, реализации и эксплуатации шифровальных (криптографических) средств защиты информации (Положение ПКЗ-2005)» от 9 февраля 2005 г.

- № 149/6/6-622 Типовые требования по организации и обеспечению функционирования шифровальных (криптографических) средств, предназначенных для защиты информации, не содержащей сведений, составляющих государственную тайну в случае их использования для обеспечения безопасности персональных данных при их обработке в информационных системах персональных данных от 2008 г.

- № 149/54-144 Методические рекомендации по обеспечению с помощью криптосредств безопасности персональных данных при их обработке в информационных системах персональных данных с использованием средств автоматизации от 2008 г.

- № 795 Приказ ФСБ «Об утверждении требований к форме квалификационного сертификата ключа проверки электронной подписи» от 27.12.11 г.

- № 796 Приказ ФСБ «Об утверждении требований к средствам электронной подписи и требований к средствам удостоверяющего центра» от 27.12.11 г.

Правовая основа является обязательной для изучения всеми специалистами по информационной безопасности Банка, как показывает практика полностью полагаться на юридические подразделения в этом вопросе не стоит. Отдельные документы носят ознакомительный характер, другие необходимо знать достаточно подробно - это зависит от выбранной сферы деятельности. Тем не менее знания в правовой области защиты информации, конечно же, не отменяют обязательности знаний и навыков в областях организационной и технической защиты информации.

Как и большинство банков, мы сталкиваемся с проблемой поиска квалифицированных кадров в области информационной безопасности. На рынке труда можно найти уже готового специалиста, с соответствующими требованиями к зарплате. Второй подход - обучать своих (в том числе только закончивших ВУЗ), получается выигрыш с точки зрения зарплаты, но проигрыш с точки зрения затрат времени и ресурсов на обучение, кроме того в соответствии с реалиями нашей жизни, такие сотрудники обучившись специальности достаточно быстро начинают искать новое, более высокооплачиваемое место работы. У каждого из этих подходов есть право на «жизнь».

Современные высшие учебные заведения выпускают специалистов по информационной безопасности, достаточно слабо подготовленных к работе в Банке. И если знания по технической и организационной защитам информации в некоторой степени присутствуют, то знаний по правовой защите информации практически нет.

Подводя итог, - специалисты по информационной безопасности, обладающие знаниями в области законодательства более востребованы среди банков и могут рассчитывать на более высокую зарплату и карьерный рост. Хочется верить, что те изменения в системах обучения студентов вузов в области информационной безопасности, которые сейчас проводятся, со временем дадут необходимый результат.